วิธีการสร้างอุโมงค์ VPN Site-to-Site To Cloud Azure ของ Windows โดยใช้ Window Server 2012 R2 Routing and Remote Access (RRAS) Server

เมื่อไม่นานมานี้ผมได้เตรียมสร้างกลุ่มเซิร์ฟเวอร์ SQL หลายจุดโดยที่โหนดหนึ่งของฉันอยู่ในศูนย์ข้อมูลภายในเครื่องของคุณและโหนดอื่นอยู่ในโครงสร้างพื้นฐานของ Microsoft ในฐานะบริการ (IaaS) ซึ่ง ได้แก่ Windows Azure Cloud เมฆ Azure มีข้อเสนอพิเศษที่คุณสามารถใช้ VMs ได้และจ่ายเงินสำหรับทรัพยากรที่คุณใช้เท่านั้นเช่น EC2 ของ Amazon เป้าหมายของฉันคือการสร้างหลักฐานของแนวคิดที่ฉันจะใช้ Azure Cloud เป็นไซต์กู้คืนความเสียหายที่ไม่แพง การกำหนดค่าของฉันจะแสดงในรูปที่ 1

1 ตัวอย่างของการกำหนดค่า DR แบบธรรมดาที่ใช้ใน POC ของฉัน

Vs VMs สมมติฐานของฉันถูกใช้เป็นดังนี้:

- VM1-internal – เซิร์ฟเวอร์การกำหนดเส้นทางและการเข้าถึงระยะไกลสำหรับ NAT และการเชื่อมต่อ VPN กับ Azure Cloud

- VM2-internal – โหนดหลักในคลัสเตอร์ของฉัน

- VM3-internal – ตัวควบคุมโดเมนของฉัน

สำหรับ POC นี้ฉันจะใช้งานบนเซิร์ฟเวอร์ใน Azure Cloud เท่านั้น Azure-DR Azure-DR เป็นโหนดลำดับที่สองในคลัสเตอร์ของฉัน หากเป็นไซต์การผลิตจริงฉันก็อยากจะปรับใช้ตัวควบคุมโดเมนอื่นใน Azure cloud เพื่อให้แน่ใจว่า Active Directory ของฉันมีอยู่ในไซต์ DR การกำหนดค่า DR จริงของคุณจะแตกต่างกันไปขึ้นอยู่กับความต้องการของคุณ ฉันจะใช้ชื่อเซิร์ฟเวอร์ที่แสดงในภาพประกอบของฉันเนื่องจากอธิบายถึงขั้นตอนการกำหนดค่าด้านล่าง

ขอบเขตของโพสต์นี้

สำหรับจุดประสงค์ของโพสต์นี้ฉันจะมุ่งเน้นไปที่สิ่งที่คุณต้องทำเพื่อไปยังจุดที่คุณกำหนดค่าเครือข่ายเสมือนของคุณใน Azure และคุณสร้างการเชื่อมต่อ VPN ไซต์กับไซต์เข้ากับศูนย์ข้อมูลหลักของคุณ บทความถัดไปของฉันจะกล่าวถึงขั้นตอนที่จำเป็นในการสร้างกลุ่ม multisite เพื่อกู้คืนระบบ เช่นเดียวกับบริการที่เกี่ยวข้องกับระบบคลาวด์ส่วนใหญ่การเชื่อมต่อและตัวเลือกมีแนวโน้มที่จะเปลี่ยนแปลงไปอย่างรวดเร็ว ภาพหน้าจอและทิศทางที่คุณเห็นด้านล่างมีความเกี่ยวข้องตั้งแต่วันที่ 2 มกราคม 2014 ประสบการณ์ของคุณอาจแตกต่างกันไป แต่คำแนะนำเหล่านี้น่าจะทำให้คุณใกล้ชิดกันได้ หากคุณพบความแตกต่างโปรดส่งความคิดเห็นและสิ่งที่คุณได้ทำเพื่อให้ผู้อื่นสามารถใช้ประโยชน์จากประสบการณ์ของคุณได้

สร้างเครือข่ายท้องถิ่นของคุณ

ฉันจะไม่นำคุณไปสู่ขั้นตอนนี้ทีละขั้นตอน แต่โดยพื้นฐานแล้วคุณควรมีการกำหนดค่า Windows Server 2012 R2 DC (VM3-internal) และอีก 2 เซิร์ฟเวอร์ Windows Server 2012 R2 ในโดเมน (VM1-internal และ VM2 -ภายใน). เซิร์ฟเวอร์แต่ละเซิร์ฟเวอร์ควรใช้เซิร์ฟเวอร์ DC เป็นเซิร์ฟเวอร์ DNS หลักของตนและบน VM2 ภายในและภายใน VM3 เกตเวย์ควรได้รับการกำหนดค่าให้ชี้ไปที่ VM1 ภายในซึ่งจะถูกกำหนดค่าโดย Routing and Remote Access (RRAS) RRAS (VM1-internal) ควรเป็นแบบ dual homed โดย NIC หนึ่งตัวเชื่อมต่อกับเครือข่ายภายในและหนึ่ง NIC เชื่อมต่อโดยตรงกับเครือข่าย Public โดยทั่วไปนี่จะเป็นอุปสรรคใหญ่ที่สุดในการปรับใช้งานนี้ในห้องทดลองของคุณเนื่องจากคุณต้องมีที่อยู่ IP สาธารณะที่คุณสามารถใช้สำหรับเซิร์ฟเวอร์ RRAS ของคุณได้ การกำหนดค่านี้จะไม่ทำงานถ้าเซิร์ฟเวอร์ RRAS ของคุณอยู่หลังไฟร์วอลล์ของ NAT ต้องเชื่อมต่อกับอินเทอร์เน็ตโดยตรง ควรกำหนดค่าเซิร์ฟเวอร์ RRAS ด้วยเพียงที่อยู่ IP, หน้ากากย่อยและเซิร์ฟเวอร์ DNS, ไม่ควรกำหนดเกตเวย์ ไม่ใช้งาน Routing and Remote Access การดำเนินการนี้จะกระทำโดยอัตโนมัติผ่านสคริปต์ในขั้นตอนต่อมา

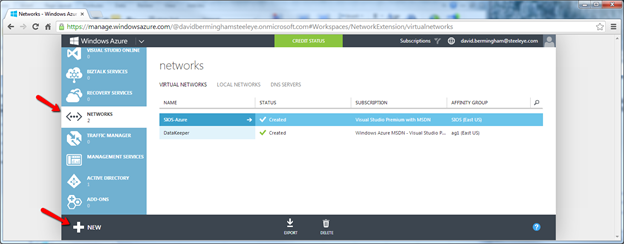

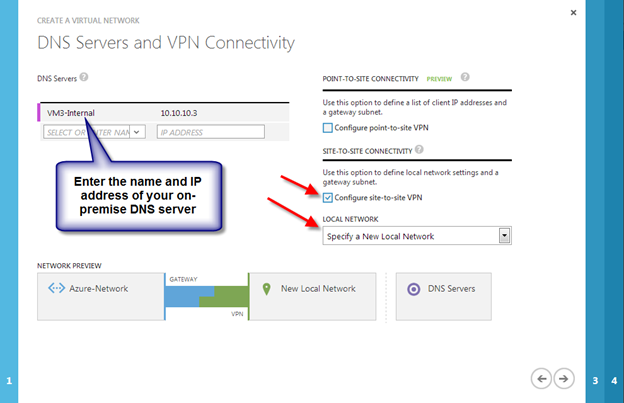

สร้างเครือข่ายเสมือนจริง

ล็อกอินเข้าสู่พอร์ทัลการจัดการ Windows Azure และสร้างเครือข่ายเสมือนใหม่ตามขั้นตอนที่แสดงด้านล่าง

เมื่อคุณคลิกกล่องกาเครื่องหมายคุณควรดูเครือข่ายเสมือนใหม่คุณเพิ่งสร้างขึ้น

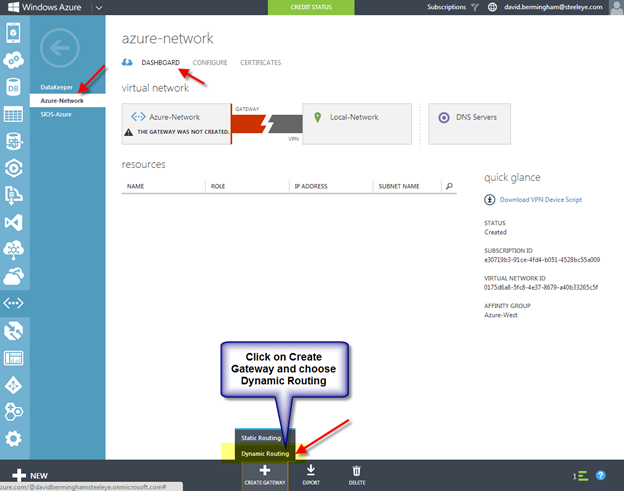

สร้าง GATEWAY

คุณจะต้องสร้างเกตเวย์ทันทีที่มีการสร้างเครือข่ายเสมือน จากแดชบอร์ดของเครือข่ายเสมือนที่สร้างขึ้นใหม่คุณจะสามารถสร้างเกตเวย์ตามที่แสดงด้านล่าง ตรวจสอบให้แน่ใจว่าได้เลือกเส้นทางแบบไดนามิกเนื่องจากไม่มีการสนับสนุนการกำหนดเส้นทางแบบคงที่กับ RRAS ในการเชื่อมต่อ Azure VPN ณ วันที่ 25 เมษายน 2013

เมื่อสร้างเกตเวย์เรียบร้อยแล้วคุณจะเห็นที่อยู่ IP เกตเวย์และจำนวนข้อมูลในและข้อมูลออกดังที่แสดงด้านล่าง

กำหนดค่าเซิร์ฟเวอร์ RRAS ภายในของคุณ

ณ จุดนี้คุณพร้อมที่จะกำหนดค่า RRAS Server ที่ติดตั้งไว้ในเครื่อง (VM1-internal) เพื่อสร้าง VPN แบบไซต์ต่อไซต์ไปยังเกตเวย์ที่คุณเพิ่งสร้างขึ้น Microsoft ได้ทำให้เรื่องนี้ง่ายมากดังนั้นอย่ากังวลถ้าการกำหนดค่าเครือข่ายและ VPN ไม่ใช่เรื่องเฉพาะของคุณ คุณเพียงแค่ต้องคลิกที่ "ดาวน์โหลด VPN Device Script" และรันบนเซิร์ฟเวอร์ RRAS ของคุณ Microsoft ยังสนับสนุนพวงของ Juniper และ Cisco VPN routers ด้วยเช่นกันดังนั้นหากคุณต้องการย้ายไปยังอุปกรณ์ VPN แบบฮาร์ดแวร์ในอนาคตคุณสามารถกลับมาและดาวน์โหลดสคริปต์กำหนดค่าสำหรับอุปกรณ์ของคุณได้เสมอ

เลือก Microsoft Corporation เป็นผู้ขาย RRAS เป็นแพลตฟอร์มและ Windows Server 2012 เป็นระบบปฏิบัติการและคลิกช่องทำเครื่องหมายเพื่อดาวน์โหลดสคริปต์ Powershell ในกรณีของฉันสคริปต์เดียวกันนี้ทำงานได้ดีเมื่อทำงานบน Windows Server 2012 R2

นับจากวันที่เขียนบทความนี้ดูเหมือนว่าไมโครซอฟท์ได้สร้างกระบวนการสร้างสคริปให้ฉลาดขึ้นกว่าที่เคยเป็นมาเมื่อเดือนที่แล้ว สคริปต์ที่สร้างขึ้นสำหรับฉันได้รับการเติมเต็มข้อมูลทั้งหมดแล้ว ฉันไม่จำเป็นต้องแก้ไขอะไรเลย

ณ จุดนี้สิ่งที่คุณต้องทำก็คือคัดลอกไฟล์สคริปต์ไปยัง RRAS Server (VM1-internal) แล้วบันทึกเป็น .ps1 และเรียกใช้สคริปต์ PowerShell สคริปต์นี้จะติดตั้ง Routing and Remote Access และกำหนดค่า Site-to-Site VPN เพื่อเชื่อมต่อกับ Windows Azure Virtual Network ที่คุณเพิ่งสร้างขึ้น เมื่อคุณติดตั้ง RRAS เสร็จแล้วให้กลับไปที่ Azure Portal และคลิก Connect เพื่อทำการเชื่อมต่อ VPN-site-to-site ให้สมบูรณ์

เมื่อเชื่อมต่อ Azure Portal ควรมีลักษณะดังนี้

เปิดใช้งาน NAT บนเซิร์ฟเวอร์ RRAS

ขั้นตอนสุดท้ายที่ฉันต้องใช้เพื่อมีเครือข่ายที่สามารถใช้งานได้คือการเปิดใช้งาน NAT บนเซิร์ฟเวอร์ RRAS ของฉัน ไม่มีเซิร์ฟเวอร์ใดของฉันสามารถเข้าถึงอินเทอร์เน็ตได้โดยไม่มี NAT ขั้นตอนพื้นฐานสำหรับการเปิดใช้งาน NAT บน RRAS มีดังนี้:

- เปิด Routing and Remote Access MMC

- ขยาย IPv4 คลิกขวาทั่วไปแล้วคลิกโพรโทคอลเส้นทางใหม่.

- ใน Routing protocol คลิก NAT แล้วคลิก OK

- คลิกขวา NAT แล้วคลิกอินเทอร์เฟซใหม่

- เลือกอินเทอร์เฟซที่เชื่อมต่อกับอินทราเน็ตส่วนตัวของคุณแล้วคลิกตกลง

- เลือกส่วนติดต่อส่วนตัวที่เชื่อมต่อกับเครือข่ายส่วนตัวแล้วคลิกตกลง

- คลิกขวา NAT แล้วคลิกอินเทอร์เฟซใหม่อีกครั้ง

- เลือกอินเทอร์เฟซที่เชื่อมต่อกับอินเทอร์เน็ตสาธารณะแล้วคลิกตกลง

- เลือกอินเทอร์เฟซสาธารณะที่เชื่อมต่อกับอินเทอร์เน็ตและเปิดใช้งาน NAT ในอินเทอร์เฟซนี้จากนั้นคลิก OK

ตอนนี้คืออะไร

ความสนุกตอนนี้สามารถเริ่มต้นได้ ในบทความถัดไปของฉันฉันจะแนะนำคุณเกี่ยวกับขั้นตอนการจัดเตรียม Windows VM ใน Azure และเข้าร่วมโดเมนดังกล่าวกับโดเมนที่ติดตั้งในระบบของคุณ

ทำซ้ำโดยได้รับอนุญาตจาก https://clusteringformeremortals.com/2014/01/03/how-to-create-a-site-to-site-vpn-tunnel-to-the-windows-azure-cloud-using-a- หน้าต่างเซิร์ฟเวอร์ 2012 R2 เส้นทางและการเข้าถึงระยะไกล-RRAS เซิร์ฟเวอร์ /